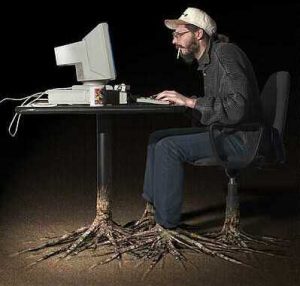

Hacker, şahsi veya kurum ve kuruluşlara ait bilgisayarların ve ağların güvenlik sistemlerine izinsiz olarak sızan veya beyaz şapkalı ise nasıl sızılabileceğini tespit eden ve bunu kendi menfaatleri için kullanan bilgisayar korsanıdır. Başka insanların sistemlerine erişerek özel bilgilerini çalma, sistemlerine zarar verme gibi amaçları olabilir. Genellikle hackerlık, bilgisayar başında yapılan en havalı işlerden birisi olarak görünür. Geçmiş yıllara baktığımızda en iyi hackerların 20 yaş civarında olduğunu görüyoruz. Buradan herkesin yapabileceği bir iş olduğu gibi bir izlenim oluşsa da aslında zannedildiği kadar kolay değil. Hackerlık kesinlikle yetenek ve bolca uğraş gerektirir.

İçindekiler [gizle]

Hackerlık Hakkında Temel Bilgiler

Hacker nasıl olunur sorusunun cevabı bazı teknik donanımlara sahip olmaktan geçiyor. İlk olarak yapmanız gereken Unix tabanlı bir işletim sistemi kurmaktır. Mutlaka Unixbilmelisiniz. İnternet hackerı olmak için ise temel şart diyebiliriz. Unix tabanlı bir işletim sistemini Windows’a paralel şekilde de kurabilirsiniz.

Hacker nasıl olunur sorusunun cevabı bazı teknik donanımlara sahip olmaktan geçiyor. İlk olarak yapmanız gereken Unix tabanlı bir işletim sistemi kurmaktır. Mutlaka Unixbilmelisiniz. İnternet hackerı olmak için ise temel şart diyebiliriz. Unix tabanlı bir işletim sistemini Windows’a paralel şekilde de kurabilirsiniz.

Bilgisayar sistemlerine sızmak için önce sistemlerin nasıl tasarlandığını öğrenmeniz gerekir. Başlangıç olarak HTML dilini bir web sitesinin genel anlamda nasıl çalıştığını bilecek kadar öğrenin. Sık kullanılan programlama dillerini (C, C++, C#, Python) çok iyi öğrenin. Karmaşık olmayan ve kolaylıkla öğrenebileceğiniz Python dili başlangıç için uygun olacaktır. Eğer bu işi gerçekten çok iyi yapmak istiyorsanız Unix işletim sisteminin yazıldığı C dilini mutlaka öğrenin. Bunlarla beraber kod yazmak için Ubuntu, Kali, Backtrack gibi işletim sistemlerini kullanabilirsiniz.

İyi Bir Hacker Nasıl Olmalı?

Hackerlık bilgi ve yeteneğin yanı sıra yaratıcı düşünme, problem çözme ve biraz hırs gerektiren bir uğraş. Bilgisayar başında uzun saatler geçirmekten sıkılmamalı ve problem çözmeyi adeta bir oyun olarak görmelisiniz. Başkalarının göremediği sorunları ustalıkla bulmalı, sistemlere sızma yollarını keşfedebilmelisiniz.

Problem bulma ve çözme becerinizi geliştirmek için açık kaynaklı yazılımları değerlendirebilirsiniz. Örneğin açık kaynaklı bir yazılımın hatalarını bulup çözebilir, yazılımın saldırılara karşı ne kadar dayanıklı olduğunu test edebilirsiniz.

Kaç Çeşit Hacker Var?

Genel olarak siyah ve beyaz şapkalı hacker olmak üzere ikiye ayrılır. Bunların yanında çok fazla aktif olmayan gri şapkalı hackerlar vardır. Siyah şapkalı hacker olarak adlandırılan kişiler karanlık tarafta yer alır. Bu kötü niyetli bilgisayar korsanları sistemleri kullanılamaz hale getirmek, kişisel verileri çalmak, finansal kuruluşlardan para çalmak gibi çeşitli amaçlar güderler.

Beyaz şapkalı hacker olarak adlandırılan kişiler bilgisayar korsanlığını etik olarak yapar. Siyah şapkalı hacker saldırılarından korunmak için sistemlerin açıklarını bulup kırarak sistem yöneticilerine bildirirler. Güvenlik zaafiyetlerinin kötü niyetli kişilerden önce bulunarak kapatılmasını sağlarlar. Gri şapkalı hackerlar ise ikisinin arasındadır. İyi işler yaptıkları gibi bunları denerken suç niteliğindeki işlere de imza atabilirler.

Lamer Nedir?

Hayranlık uyandırmak veya eğlence amaçlı hackerlığa özenen kişilerdir. Genelde çocuk yaştaki kişiler olup yeterli bilgi seviyesine sahip değillerdir. Hazır veya çok önceden tespit edilmiş güvenlik açıklarını kullanarak genellikle eski web sitelerine kısa süreli zararlar verirler.

Hack Nasıl Yapılır?

Yukarıda sıralamış olduğumuz bilgi ve yeteneklere sahipseniz genel hatlarıyla hack nasıl yapılır sorusunun cevabını verelim. Şunu unutmamak gerekir hiçbir hacker işleyişine hakim olmadığı bir sisteme saldırmayı düşünmez. Bu nedenle ilk olarak saldırılacak olan sistem hakkında bilgi toplama amacıyla keşif yapılır.

Günümüzde yazılımsal anlamda hızlı bir ilerleme olduğundan sitelerdeki açıklar gitgide azalmakta. Bu durumla birlikte sitelerin kaynaklarını zorlayarak devre dışı bırakmak amacıyla kullanılan saldırılar en yaygın hack türleri haline geldi.

Sanal ordu adı verilen ve bilgisayarları habersiz bir şekilde çeşitli virüsler aracılığıyla ordusuna dahil eden botnetler bu saldırı türleri arasından en etkili olanı. Botnet, sistemdeki verileri çalınmaktan ziyade geçici olarak işleyişini engellemek hedeflenir. Bir botnet ordusu oluşturduktan sonra hackerın tek yapması gereken hangi saldırının (DDos, Syn, HTTP Attack vb) gerçekleştirileceğinin ve nereye yapılacağının komutunu vermektir. Saldırı aynı anda botnetin içerdiği bilgisayar sayısına göre değişmekle beraber genellikle binlerce bilgisayardan yapıldığı için komutun nereden gönderildiğini bulmak neredeyse imkansızdır. En tehlikeli botnet saldırısı flood atak türü olan SYN‘dir. Bu saldırıyla on dakika gibi kısa bir sürede sistemin devre dışı kalması sağlanabilmektedir.

http://siberturkordusu.com/ BURADAN FORMUMUZA ÜYE OLUP EĞİTİMLERE KATILABİLİRSİNİZ

Yorumlar

Yorum Gönder